本帖最后由 aaaa 于 2024-6-7 00:52 编辑

本工具是采用javafx编写,使用sqllite进行poc储存的poc管理和漏洞扫描集成化工具。可以可视化添加POC和指纹进行POC管理和漏洞扫描功能,包含POC管理、漏洞扫描、指纹识别、指纹库等模块。

工具特点

指纹库录入格式改变。

增加了JNDI注入漏洞使用远程ldap检测方法,使用https://github.com/r00tSe7en/JNDIMonitor在VPS进行默认端口的部署,设置里填写VPS的ip即可

增加了需要请求远程文件的漏洞检测方法,VPS用Python起一个文件服务,将地址填入到设置里即可。

其他更新不一一列举,大家多多使用鼠标右键点击试试。添加POC时点击感叹号图标有一些提示和例子。

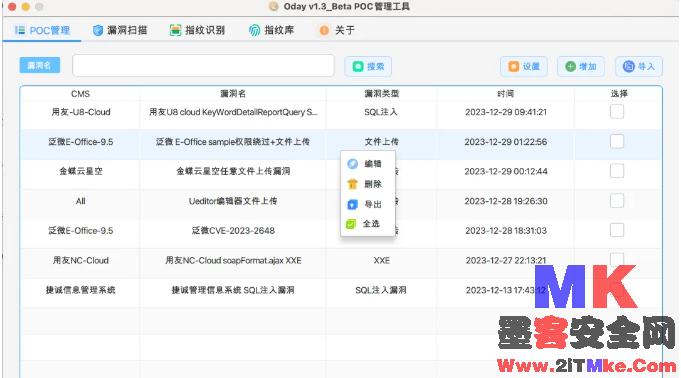

功能 POC管理 Poc管理模块包含poc的预览、增加、导入、导出、编辑、删除功能。 [color=rgba(0, 0, 0, 0.9)]

CMS可选从指纹库拉取的CMS名或者自定义输入,漏洞名称、漏洞类型、漏洞描述均自定义填写。 [color=rgba(0, 0, 0, 0.9)]

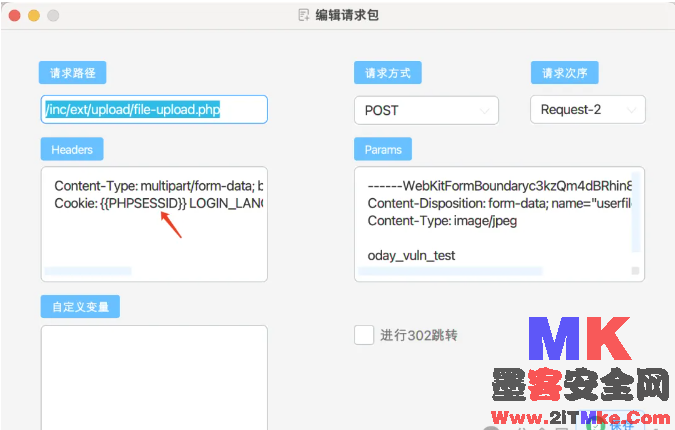

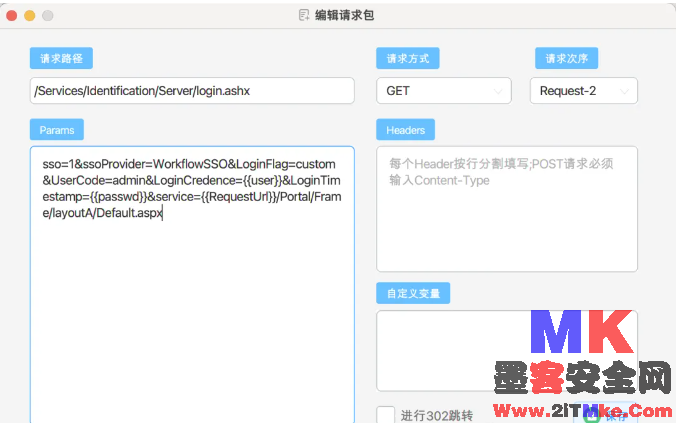

右键添加请求包可添加编辑删除多个请求,以适应某些需要多次发包的POC;Headers填写请求时必须的Header头,一行填写一个;请求次序选择该请求包发送的顺序; [color=rgba(0, 0, 0, 0.9)]

[color=rgba(0, 0, 0, 0.9)]

自定义变量可对该次请求的的结果进行处理,提取需要的字段保存为公共变量(直接用~代替需要截取的部分),后续请求包带上{{变量名}}即可使用该变量;[color=rgba(0, 0, 0, 0.9)]

[color=rgba(0, 0, 0, 0.9)]

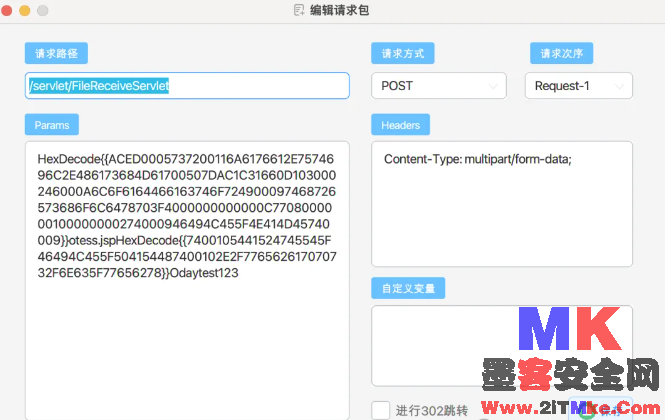

在填写完所有请求包后,选择请求包中的某次请求作为二次验证的请求包: 提示:添加POC时使用的占位关键字:1.使用HexDecode可在发包时将{{}}内的内容进行16进制数据解码;适配于反序列化等漏洞。如图:

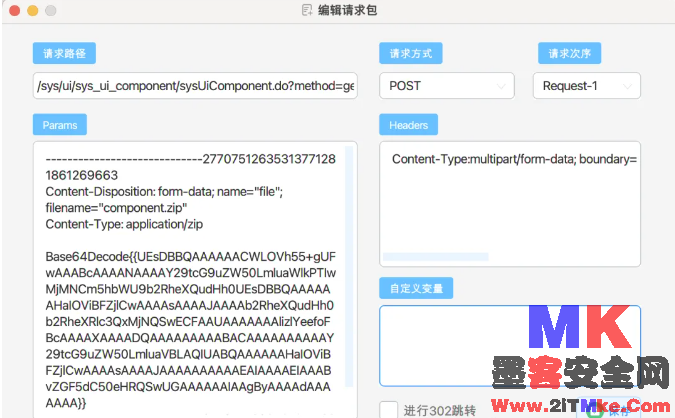

2.使用Base64Decode可在发包时将内的内容进行base64数据解码;适配于压缩包上传等漏洞。如图:

3.使用可在发包时替换成当前请求的url;适配于某些需要refer头或者请求路径中需要当前拼接请求URL的情况。如图:

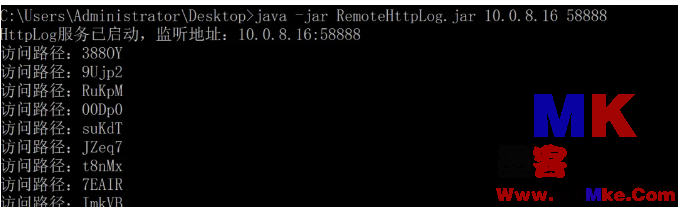

简易的httplog服务在压缩包内,vps上部署即可,使用方式:

再在设置里填你部署的vps的地址和端口

漏洞扫描 左侧选择需要扫描的漏洞;勾选匹配指纹后,在漏洞扫描前先对URL进行指纹识别,识别到指纹的URL扫描对应指纹的POC和CMS名称为All的POC,未识别到指纹的URL进行全部POC扫描;右键扫描结果,可对结果进行二次验证;扫描结果可保存为CSV文件(macos打开该CSV文件中时,其中的文字符会乱码)。 使用场景这个工具可以看作一个简单的漏洞扫描框架,需要扫描什么漏洞,就可以自己进行调试添加;调试好的poc可以导出分享给团队成员,也可以导入他人调试好的poc。它可以是oa漏洞扫描工具,也可以是框架漏洞扫描工具,也可以是默认弱口令扫描工具,这完全取决于添加的poc。 |  /1

/1